- 혹시나 디지털 포렌식 전문가 2급 시험을 준비하는 사람들은 아래 게시물도 추가로 참조하길 바란다

https://isc9511.tistory.com/182

* File Signature

- 파일 유형 식별을 위한 특정 16진수 패턴을 의미

- 보통 파일 첫 시작부터 몇 바이트 까지로 정해져있으며, 각 확장자마다 모두 다른 값을 가짐

- 보통 MIME 형식과 비교하거나, 포렌식 툴 자체의 기능으로 확장자 변조 등의 의심 파일에서 Signature 변조 또는 훼손 현상을 다수 확인하며 점점 대상을 좁혀가는 식으로 선별해낸다.

* 훼손 유형

- 사실 처음 봤을때 실무에서 이런 수준으로 훼손하거나 변조시키는 경우가 있을까 라고 생각은 해봤지만, 아마 굉장히 드물지 싶다(사건은 급박하게 돌아갈테고 증거 은닉이 목적이라면 파손이 가장 확실할 것이라고 판단하기 때문)

1) 단순 확장자 변경

- 이는 Signature 분석 결과 확장자가 다른 경우를 의미함

- 예시) 원본 파일 : .jpg / 변경된 파일 : .hwp

- 단 핵심은, 확장자만 변경했다고 하여, 파일의 Signature가 변경된것은 아니기 때문에, 위 Case는 원본 확장자로 사용자가 수정하면 정상적으로 파일의 실행이 가능하다.

- 이 경우에서 MIME Type과 비교 시, 쉽게 구분지을 수 있다.

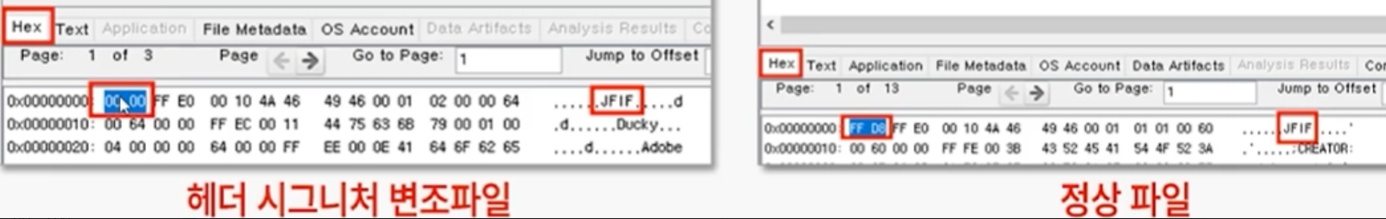

2) 시그니처 정보 훼손

- 파일 Signature인 Hex 값을 임의로 변경한 유형으로 해당 경우에는 Extension Mismatch Detected에 해당되진 않기 때문에 MIME Type과 비교하여 Hex값을 참조, 훼손된 부분을 다시 변경, 복구하는 방식으로 정상화를 진행 해야한다.

- 단, MIME Type도 전혀 무관하게 'application/octect-stream' 과 같이 실제 확장자와 무관한 대상으로 탐지될 수 있기 때문에 완전 신뢰가 아닌, 참조용이다.

* 복구 방법

- 선별만 잘 했다면 복구는 크게 어렵지 않다. 복구 대상을 Extract 하는 등의 방법으로 별도 파일로써 HxD 툴에 업로드하여, Signature를 정상화 시키기만 하면 된다.

* Signature 관련 Tip

- 사실 파일의 확장자 및 Signature가 한, 두개도 아니고 진짜 많아도 너무 많다.

- 시험은 어느정도 나오는 부분이 한정적이지만, 실무에서 이런 상황이 있으면 정말 자주 못보던 파일이면 말할 것도 없다.

- 보통은 최대한 사전에 확인 가능한 정보를 찾겠지만, 실제 정상 파일을 생성한 후, HxD에 업로드 및 Signature를 확인하여 의심 대상과 비교해 보는 방법이 있다

(실제로 시험에서 확장자를 못 외운 사람들은 이 방법이 굉장히 유용하다)

- 다 외우면 물론 좋지만, 필자는 절대 다 외울 수 있다고 보지 않는다. (의미가 없기도 하다)

- 즉, 원본의 복제본을 생성해서 HxD에 자주 올려보는 습관이 오히려 더 빠르고 편하게 확인할 수 있는 Tip이 되겠다.

'Information Security > Digital Forensic' 카테고리의 다른 글

| [Digital Forensic] USB 연결 흔적 확인 (0) | 2024.09.19 |

|---|---|

| [Digital Forensic] Steganography (0) | 2024.09.19 |

| [Digital Forensic] LNK Parser (1) | 2024.09.04 |

| [Digital Forensic] File System 복구 (0) | 2024.08.30 |

| [Digital Forensic] Autopsy (0) | 2024.08.29 |