반응형

* Process Explorer : 기존 윈도우 작업관리자에서 제공하지 못하는, 시스템 디버깅 목적의 프로세스 관련 정보를 파악하기 용이하게 만든 툴

* Process Explorer 주요 기능

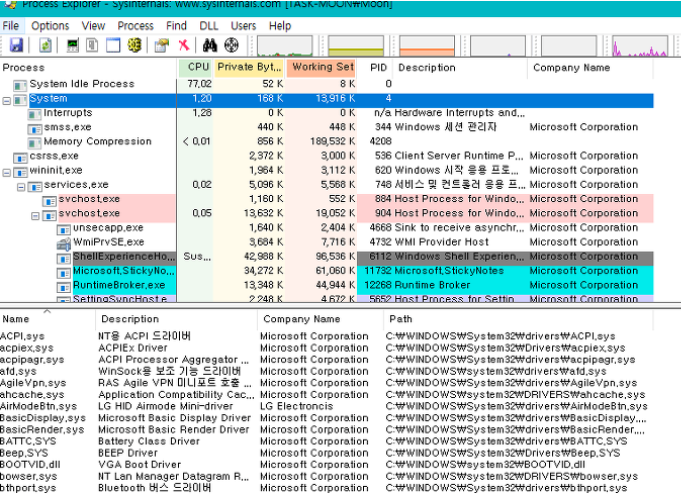

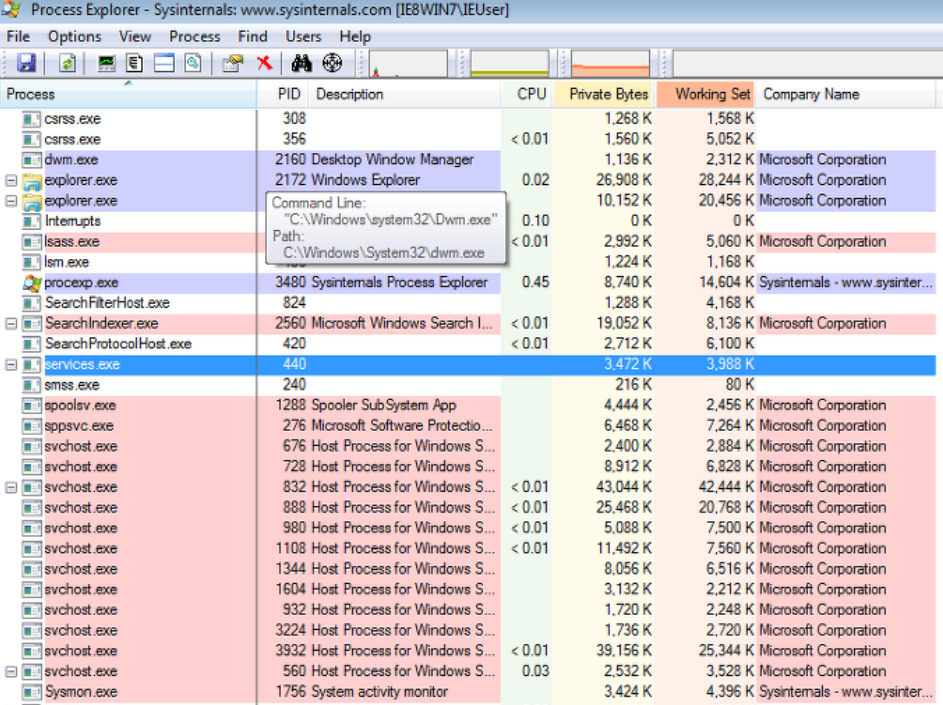

1) 프로세스 목록 및 현황 파악(트리 구조)

- 부모/자식 프로세스 실행 현황 출력

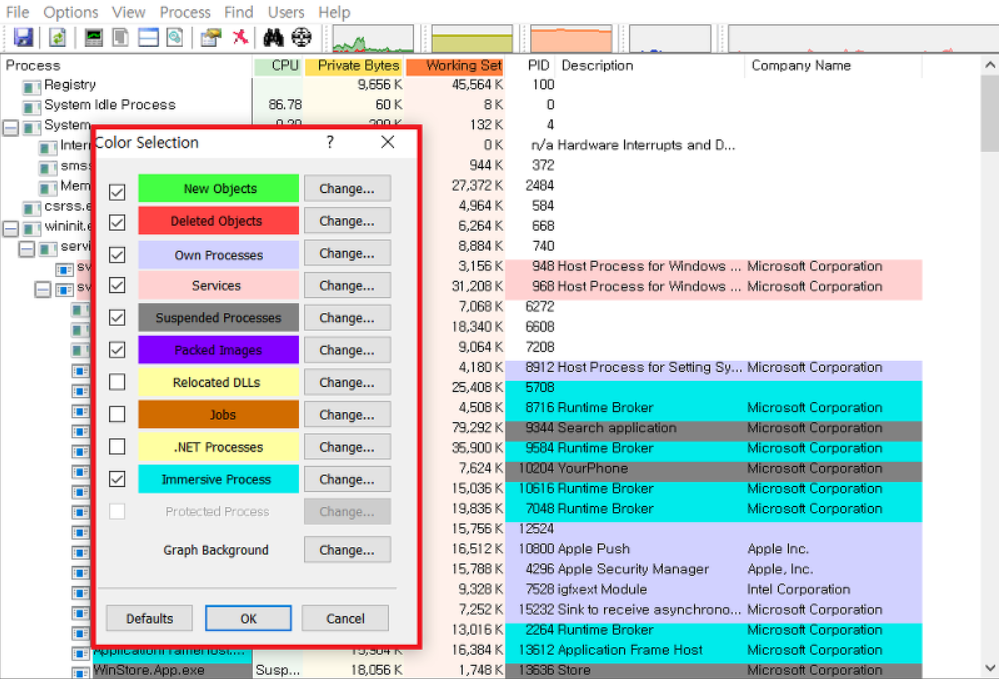

2) 프로세스 구분 (Options -> Configure Colors)

- 색상 별로 프로세스 유형을 정의하여 출력(색상 사용자 임의 변경 가능)

| PE 프로세스 구분 | 설명 |

| New Objects | * 신규 생성 프로세스 |

| Deleted Objects | * 종료된 프로세스 |

| Own Processes | * Process Explorer와 동일 사용자의 계정으로 실행된 프로세스 |

| Services | * Windows 서비스 프로세스 |

| Suspended Processes | * 일시 중지(Suspend)된 프로세스 |

| Packed Images | * 내부에 숨겨진 코드로 압축되었거나, 휴리스틱이 포함되어 있을 수 있는 프로세스 |

| Relocated DLLs | * 현재 다른 프로세스에서 사용되는 DLL이, 새로 시작되는 다른 프로세스에 의해 호출되어, 새롭게 매핑이 되는 경우 |

| Jobs | * 타 프로세스에 종속되어, 하나의 프로세스 처럼 운영되는 프로세스 |

| .NET Processes | * Microsoft Netframework를 이용한 프로세스 |

| Immersive Process | * Windows 8에서 신규 API를 사용하는 프로세스 |

| Protected Process | * 보호된 프로세스 |

3) 특정 프로세스의 Handle 및 DLL 정보 참조 (View -> Lower Pane View에서 선택 -> Show Lower Pane)

Handle : 프로세스 정보 중 하나로 커널이 관리하는 오브젝트들에 할당되는 유일한 '값', 프로세스 생성시 필요한 자원에 대한 사용 요청을 할 때 사용 하는 값. 파일, 디렉터리, 포트, 스레드, 세마포어 등이 포함되며 하나의 프로세스에 여러 개의 핸들을 가지고 있는 것이 일반적

DLL(Dynamic Link Library) : 즉, 자주 사용되는 표준화된 함수 및 데이터 타입을 만들어서 모아 놓은 라이브러리를 매번 직접 작성해서 사용하는 것은 지나치게 시간 소모적이므로 표준화할 수 있는 함수를 미리 만들어 실행 파일에서 위치 ㅈ정보만으로 호출하여 사용할 수 있게한 동적 라이브러리

반응형

'Information Security > Hacking' 카테고리의 다른 글

| Windows PE file (0) | 2021.09.14 |

|---|---|

| 악성코드(Malware)유형 및 분석 유형 (0) | 2021.09.14 |

| Analysis Tool - Process Monitor (0) | 2021.07.07 |

| Database 보안 (0) | 2021.05.28 |

| DHCP (Dynamic Host Configuration Protocol) (0) | 2021.05.28 |